[TL;DR] Use

STANDARD_HASH( RTRIM( :new.PASSWORD ), 'SHA256' ) como você deseja gerar a senha em 'BruteForce ' e não 'BruteForce ' (etc.) preenchido com espaço em branco para um comprimento de 64 caracteres (que é o que usa CHAR(64) lhe daria). Se você não quiser usar um sal (que você deve usar neste dia e idade), basta aparar a senha para se livrar do espaço em branco à direita que o

CHAR tipo de dados preencheram a string com:CREATE OR REPLACE TRIGGER client_hash_trigger

BEFORE INSERT ON client

FOR EACH ROW

BEGIN

SELECT STANDARD_HASH( RTRIM( :new.PASSWORD ), 'SHA256' )

INTO :new.PASSWORD

FROM DUAL;

END;

/

Então:

CREATE TABLE client (

id NUMBER(10,0)

GENERATED ALWAYS AS IDENTITY

CONSTRAINT client__id__pk PRIMARY KEY,

password CHAR(64)

NOT NULL

);

INSERT INTO client (id, password) VALUES (DEFAULT, 'BruteForce');

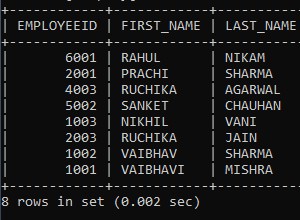

Saída:

SELECT id, password FROM client;

Hashing e Salga

Adaptado de esta resposta

Se você também deseja seguir as melhores práticas, deve salgar a senha antes do hash:

CREATE TABLE client (

id NUMBER(10,0)

GENERATED ALWAYS AS IDENTITY

CONSTRAINT client__id__pk PRIMARY KEY,

password CHAR(64)

NOT NULL,

password_salt VARCHAR2(61)

NOT NULL

);

Então seu gatilho é:

CREATE TRIGGER client_hash_trigger

BEFORE INSERT OR UPDATE ON client

FOR EACH ROW

BEGIN

IF :new.PASSWORD = :old.PASSWORD THEN

-- Assume things haven't changed (The chances of a hash collision are vanishingly small).

-- Make sure the old salt is not replaced if the password hash hasn't changed.

:new.PASSWORD_SALT := :old.PASSWORD_SALT;

ELSE

-- Regenerate a new salt and hash the password.

:new.PASSWORD_SALT := DBMS_RANDOM.STRING( 'P', FLOOR( DBMS_RANDOM.VALUE( 40, 61 ) ) );

SELECT STANDARD_HASH ( :new.PASSWORD_SALT || RTRIM( :new.PASSWORD ), 'SHA256' )

INTO :new.PASSWORD

FROM DUAL;

END IF;

END;

/

E depois:

INSERT INTO client (id, password) VALUES (DEFAULT, 'BruteForce');

Saída de maio:

SELECT * FROM client;

db<>fiddle aqui