Você tem duas alternativas:

-

Controle criptográfico. Com isso, apenas os usuários que conhecem a senha podem descriptografar os dados. A desvantagem é que o usuário deve entrar a senha de descriptografia cada vez que eles acessam os dados. Um Relatório deve conter um parâmetro de Senha que o usuário que executa o relatório preenche com a senha de acesso aos dados. O aplicativo deve solicitar a senha do usuário. Os sites da Web devem solicitar a senha do visitante. E assim por diante

-

Controle de acesso. Os dados são criptografados com uma chave à qual o próprio SQL Server tem acesso (em última análise, a cadeia de criptografia vai até a chave mestra de serviço e isso é criptografado usando DPAPI). Isso não oferece proteção maior do que conceder e negar SELECT:é acesso controle, não controle criptográfico. Esse esquema protege apenas contra perda acidental de mídia (alguém encontra um disco com seu banco de dados ou você perde um laptop com o banco de dados nele). Você pode conseguir o mesmo usando a Criptografia de dados transparente ou criptografia em nível de arquivo (BitLocker ).

O cenário comum de criptografia de dados é criptografar os dados com uma chave simétrica e, em seguida, criptografar a chave simétrica com uma chave assimétrica (geralmente a chave privada de um certificado). A chave assimétrica é então criptografada com uma senha, e essa senha deve ser apresentada ao tentar acessar os dados. A principal razão para essa indireção de dois níveis é a alteração de senha:quando uma senha ou uma chave privada é comprometida, a chave simétrica é criptografada novamente com uma chave assimétrica diferente ou a chave assimétrica é criptografada novamente com uma senha diferente. Desta forma, a senha de acesso foi alterada sem exigir uma nova criptografia de todos os dados . Se o acesso fosse concedido diretamente à chave simétrica, um comprometimento de senha possivelmente exigiria criptografar novamente todos os dados , possíveis terabytes de dados.

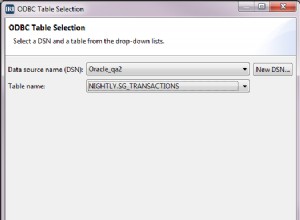

Onde os dois cenários que apresentei diferem é se a chave assimétrica também é criptografada com a chave mestra do banco de dados ou não. Caso 1) não é, caso 2) é. Tudo isso é explicado em Hierarquia de criptografia .