O objetivo deste post é fornecer credenciais de banco de dados dinâmicas/temporárias sem ter que criá-las e gerenciá-las manualmente.

Vou começar dizendo que isso é apenas uma prova de conceito e que as melhores práticas não foram seguidas. (principalmente os de segurança). Todos os procedimentos a partir deste ponto são apenas testes simples com foco em facilitar todas as tarefas secundárias apenas para ver todo o processo funcionando.

Teste de contêineres

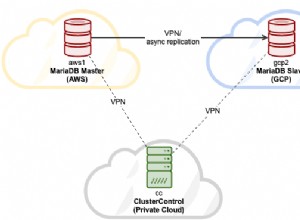

Usaremos contêineres MariaDB e Vault, (rápidos) lançados conforme especificado nas páginas oficiais do DockerHub de ambos os projetos.

- Cofre

docker run --rm \

--name vault \

--cap-add=IPC_LOCK \

-e 'VAULT_LOCAL_CONFIG={"backend": {"file": {"path": "/vault/file"}}, "default_lease_ttl": "168h", "max_lease_ttl": "720h"}' \

-p 8200:8200 \

-d vault

Quando o vault termina de inicializar, podemos ver nos logs do contêiner o seguinte:

Você pode precisar definir a seguinte variável de ambiente:

$ export VAULT_ADDR='https://0.0.0.0:8200

A chave unseal e o token raiz são exibidos abaixo caso você queira

selar/desselar o Vault ou reautenticá-lo.

Chave de desbloqueio:kSUgoPDPyBrCGWc4s93CIlMUnDLZGcxdu4doYCkWSPs=

Token raiz:s.I6TnqhrgYh8uET91FUsNvIwV

O modo de desenvolvimento NÃO deve ser usado em instalações de produção!

Então, temos nosso endereço de cofre e o token raiz.

- MariaDB

docker run --rm \

--name mariadb \

-p 3306:3306 \

-e MYSQL_ROOT_PASSWORD=mysecretpw \

-d mariadb:latest

E aqui temos nosso usuário root e senha para MariaDB.

Como o usuário root não deve ser usado para nada, vamos criar um usuário dedicado para interações de cofre.

Faça login no banco de dados usando

mysql -h 127.0.0.1 -u root -p e crie o usuário do cofre

grant CREATE USER, SELECT, INSERT, UPDATE ON *.* TO 'vault'@'%' identified by 'myvaultsecretpw' WITH GRANT OPTION;

Terraform

Com todos os serviços rodando e configurados, é hora de cuidar da parte do terraform.

Mais uma vez, este é apenas um POC. Todas as senhas codificadas e fracas são destinadas a fins de teste.

provider "vault" {

address = "https://localhost:8200"

#Token provided from vault container log

token = "s.I6TnqhrgYh8uET91FUsNvIwV"

}

resource "vault_auth_backend" "userpass" {

type = "userpass"

}

# USERS

resource "vault_generic_endpoint" "user_userro" {

depends_on = [vault_auth_backend.userpass]

path = "auth/userpass/users/userro"

ignore_absent_fields = true

data_json = <<EOT

{

"policies": ["db-ro"],

"password": "userro"

}

EOT

}

resource "vault_generic_endpoint" "user_userrw" {

depends_on = [vault_auth_backend.userpass]

path = "auth/userpass/users/userrw"

ignore_absent_fields = true

data_json = <<EOT

{

"policies": ["db-all", "db-ro"],

"password": "userrw"

}

EOT

}

# POLICIES

# Read-Only access policy

resource "vault_policy" "dbro" {

name = "db-ro"

policy = file("policies/dbro.hcl")

}

# All permissions access policy

resource "vault_policy" "dball" {

name = "db-all"

policy = file("policies/dball.hcl")

}

# DB

resource "vault_mount" "mariadb" {

path = "mariadb"

type = "database"

}

resource "vault_database_secret_backend_connection" "mariadb_connection" {

backend = vault_mount.mariadb.path

name = "mariadb"

allowed_roles = ["db-ro", "db-all"]

verify_connection = true

mysql{

connection_url = "{{username}}:{{password}}@tcp(192.168.11.71:3306)/"

}

# note that I have my database address hardcoded and I'm using my lan IP, since I'm running the mysql client directly from my host and vault/mariadb are running inside containers with their ports exposed.

data = {

username = "vault"

password = "myvaultsecretpw"

}

}

resource "vault_database_secret_backend_role" "role" {

backend = vault_mount.mariadb.path

name = "db-ro"

db_name = vault_database_secret_backend_connection.mariadb_connection.name

creation_statements = ["GRANT SELECT ON *.* TO '{{name}}'@'%' IDENTIFIED BY '{{password}}';"]

}

resource "vault_database_secret_backend_role" "role-all" {

backend = vault_mount.mariadb.path

name = "db-all"

db_name = vault_database_secret_backend_connection.mariadb_connection.name

creation_statements = ["GRANT ALL ON *.* TO '{{name}}'@'%' IDENTIFIED BY '{{password}}';"]

}

Arquivos de política usados na listagem de código anterior:

- policies/dball.hcl

path "mariadb/creds/db-all" {

policy = "read"

capabilities = ["list"]

}

- policies/dbro.hcl

path "mariadb/creds/db-ro" {

policy = "read"

capabilities = ["list"]

}

Depois disso, o processo usual:

terraform init terraform apply E temos tudo pronto para alguns testes.

Teste

Testando o usuário RO

Entrar no cofre

$ vault login -method userpass username=userro

Password (will be hidden):

Success! You are now authenticated. The token information displayed below

is already stored in the token helper. You do NOT need to run "vault login"

again. Future Vault requests will automatically use this token.

(...)

solicitar credenciais de banco de dados

$ vault read mariadb/creds/db-ro

Key Value

--- -----

lease_id mariadb/creds/db-ro/uGldyp0BAa2GhUlFyrEwuIbs

lease_duration 168h

lease_renewable true

password 8vykdcZNHp-I0pajVtoN

username v_userpass-d_db-ro_75wxnJaL69FW4

Entrar no banco de dados

(LEMBRE-SE:O próximo cmd é uma PRÁTICA MUITO RUIM!!!)

$ mysql -h 127.0.0.1 -u v_userpass-d_db-ro_75wxnJaL69FW4 -p'8vykdcZNHp-I0pajVtoN'

Welcome to the MariaDB monitor. Commands end with ; or \g.

Your MariaDB connection id is 101

Server version: 10.3.13-MariaDB-1:10.3.13+maria~bionic mariadb.org binary distribution

Copyright (c) 2000, 2018, Oracle, MariaDB Corporation Ab and others.

Type 'help;' or '\h' for help. Type '\c' to clear the current input statement.

MariaDB [(none)]>

... tentar fazer coisas

MariaDB [(none)]> create database my_database;

ERROR 1044 (42000): Access denied for user 'v_userpass-d_db-ro_75wxnJaL69FW4'@'%' to database 'my_database'

MariaDB [(none)]> show databases;

+--------------------+

| Database |

+--------------------+

| information_schema |

| my_db |

| mysql |

| performance_schema |

+--------------------+

4 rows in set (0.00 sec)

MariaDB [(none)]> use my_db;

Database changed

MariaDB [my_db]> show tables;

+-----------------+

| Tables_in_my_db |

+-----------------+

| my_table |

+-----------------+

1 row in set (0.00 sec)

MariaDB [my_db]> select * from my_table;

Empty set (0.00 sec)

MariaDB [my_db]>

Testando o usuário RW

Entrar no cofre

$ vault login -method userpass username=userrw

Password (will be hidden):

Success! You are now authenticated. The token information displayed below

is already stored in the token helper. You do NOT need to run "vault login"

again. Future Vault requests will automatically use this token.

(...)

solicitar credenciais de banco de dados

$ vault read mariadb/creds/db-all

Key Value

--- -----

lease_id mariadb/creds/db-all/GHRHvpuqa2ITP9tX54YHEePl

lease_duration 168h

lease_renewable true

password L--8mPBoprFZcaItINKI

username v_userpass-j_db-all_DMwlhs9nGxA8

Entrar no banco de dados

(LEMBRE-SE NOVAMENTE:O próximo cmd é uma PRÁTICA RUIM!!!)

$ mysql -h 127.0.0.1 -u v_userpass-j_db-all_DMwlhs9nGxA8 -p'L--8mPBoprFZcaItINKI'

Welcome to the MariaDB monitor. Commands end with ; or \g.

Your MariaDB connection id is 109

Server version: 10.3.13-MariaDB-1:10.3.13+maria~bionic mariadb.org binary distribution

Copyright (c) 2000, 2018, Oracle, MariaDB Corporation Ab and others.

Type 'help;' or '\h' for help. Type '\c' to clear the current input statement.

MariaDB [(none)]>

... tentar fazer coisas

MariaDB [(none)]> create database my_database;

Query OK, 1 row affected (0.01 sec)

MariaDB [(none)]> use my_db;

Database changed

MariaDB [my_db]> create table the_table (i integer);

Query OK, 0 rows affected (0.03 sec)

MariaDB [my_db]> show tables;

+-----------------+

| Tables_in_my_db |

+-----------------+

| my_table |

| the_table |

+-----------------+

2 rows in set (0.00 sec)

E é isso. Agora temos a base para nossos usuários dinâmicos/temporários do MariaDB.